Kuinka ratkaista salausvirheiden ongelmat Credssp

- 763

- 146

- Frederick Larkin

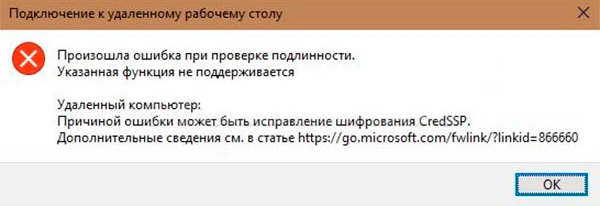

Windows -käyttäjät alkoivat keväällä 2018 kohdata virheen, jota ei aiemmin ollut tavannut.

Pian kävi selväksi, että viesti "salaus oraakkeli korjaukset" syntyi yrittäessään yhdistää asiakastietokone etäkoneen kanssa, ja tämä tapahtui seuraavissa olosuhteissa:

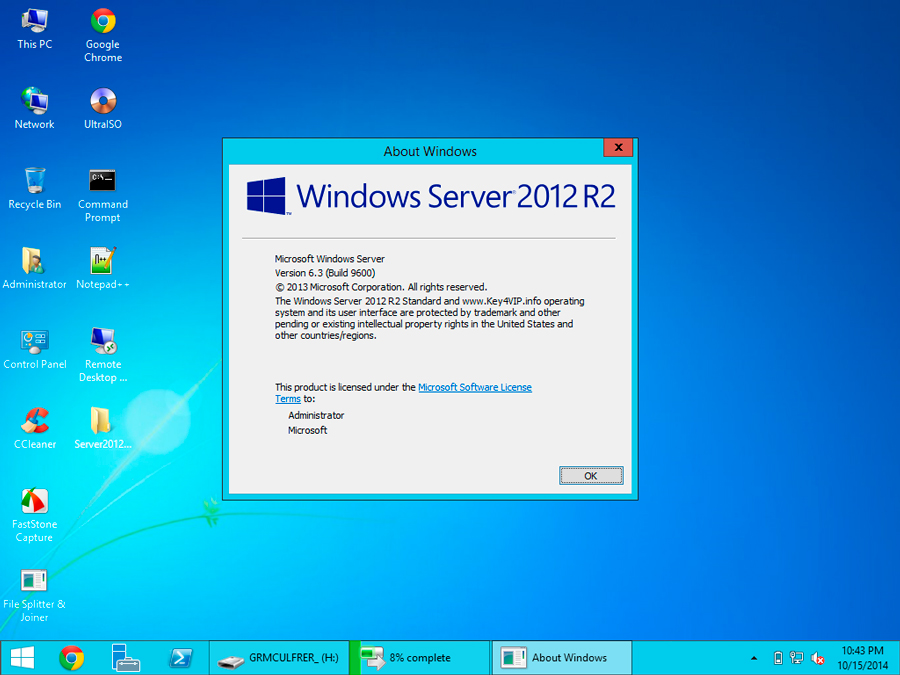

- Yhteyden muodostaminen etäkoneeseen suoritetaan tietokoneelta, jolla asennettiin äskettäin suhteellisen vanha Windows (palvelin 2012, ”kymmenen” kokoonpano 1803 ja sen jälkeen, Server 2016), koska myöhemmin julkaistut turvallisuuspäivitykset eivät ole julkaistu;

- Yhteys tapahtuu palvelimeen, jossa yllä olevat päivitykset puuttuvat;

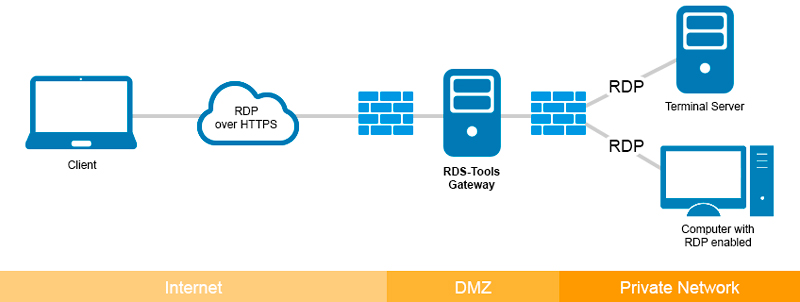

- Yhdistäessäsi rakennetut RDP -protokollarahastot lukitaan etätietokoneella, koska asiakaskoneessa ei ole tarvittavaa korjaustiedostoa.

Harkitse virheen syitä ja miten tilanne korjataan.

Miksi CredsSP -virhe on

Joten tiedämme jo, että monissa Windows -versioissa (palvelinvaihtoehdot 2016/2012/2008, lukuun ottamatta vuoden 2013 ja asiakkaita, alkaen 7: stä) ilman asennettuja kumulatiivisia korjauksia, jos yrität muodostaa yhteyden etätietokoneeseen RDS/RDP: n mukaan etätyöpöytäyhteyden ongelma voi syntyä.

Toisin sanoen, kun etäyhteys tietokoneeseen salauksen todennusmenettelyn aikana tapahtui, tapahtui CredSSP -virhe, jonka syy voi olla salausprotokollien ei -käyminen. Tämä johtuu siitä, että yksi autoista (asiakas tai kaukosäädin) ei asentanut asiaankuuluvia päivityksiä, jotka julkaistiin maaliskuun 2018 jälkeen.

Silloin Microsoft alkoi levittää päivitystä, jonka tarkoituksena on suojata CredSSP -protokollan tunnistettua haavoittuvuutta, mikä uhkaa hyökkääjien koodin etä suorituskyvyn todennäköisyyttä. Ongelman tekniset yksityiskohdat on annettu riittävästi yksityiskohtaisesti Bulletin CVE2018-0886. Kaksi kuukautta myöhemmin julkaistiin toinen päivitys, joka esitteli oletusarvoisesti Windows -asiakaskoneen mahdollisuuden ottaa yhteyttä etäpalvelimeen, jos sillä on versio CredssSP -protokollasta, jota maaliskuun päivitys ei levisi.

Toisin sanoen, jos sinulla on asiakasikkunat ajoissa, toukokuun päivitykset asennettuna ajoissa, ja yrität muodostaa yhteyden etäpalvelimiin, joista keväällä 2018 ei ollut turvallisuuspäivityksiä, tällaiset yritykset päättyvät sairastuneisiin. Samanaikaisesti asiakaskone vastaanottaa viestin mahdottomuudesta suorittaa etäyhteydet CredsSp -tyypistä.

Joten virheen syy voi olla CredSSP -salausprotokollan kehittäjien korjaus, joka ilmestyi seuraavien päivitysten julkaisun seurauksena:

- Vuoden 2008 R2: n ja "Seven" - KB4103718: n palvelinversiolle;

- WS 2016 - KB4103723;

- WS 2012 R2: lle ja Windows 8: lle.1 - KB4103725;

- "kymmenille" kokoonpanolle 1803 - KB4103721;

- Windows 10 -kokoonpanolle 1609 - KB4103723;

- "kymmenille" kokoonpanolle 1703 - KB4103731;

- W10: lle Build 1709 - KB4103727.

Ilmoitettu luettelo ilmaisee toukokuussa 2018 julkaistujen päivitysten lukumäärät, tällä hetkellä on tarpeen asentaa lisää tuoreita paketteja (. Tämä toimenpide voidaan suorittaa monin tavoin. Esimerkiksi viittaamalla Windows Update -palveluun kehittäjäpalvelimien perusteella tai paikallisen WSUS -palvelimen käyttäminen. Lopuksi voit ladata tarvittavat tietoturvamallit manuaalisesti Microsoft Update -luettelon kautta (tämä on Vindodes Update Catalog).

Erityisesti tietokoneesi päivitysten etsiminen, jolle ”kymmenkunta” kokoonpanoa 1803 on asennettu, toukokuussa 2020 hakukyselyssä tulisi olla seuraava näkymä: Windows 10 1803 5/*/2020.

Tapoja ratkaista ongelma

Tästä tilanteesta on kaksi tapaa. Koska on helppo arvata, yksi niistä on maaliskuun 2018 jälkeen asennetun asiakastietokoneen turvallisuuspäivitysten poistaminen. Tällaista vaihetta pidetään tietysti erittäin riskialttiina, eikä sitä suositella voimakkaasti, koska ongelmaan on myös muita ratkaisuja. Mutta hän on helpoin suorittaa, ja sitä voidaan käyttää yhden ajan yrittämiseen päästä etäkoneeseen.

Tarkastellaan nyt vaihtoehtoisia "oikeita" vaihtoehtoja virheen korjaamiseksi, joka tapahtuu tarkistettaessa CredSSP: n aitoutta.

Yksi niistä on poistaa käytöstä (kertakäyttöinen) Etätietokoneen CredSSP -version tarkistamisen menettely RDP: n muodostamisyrityksen aikana. Tässä tapauksessa olet suojattu, laastarit ovat edelleen vakiintuneita, vain viestintäistunnon aikana on riski.

Toimien algoritmi:

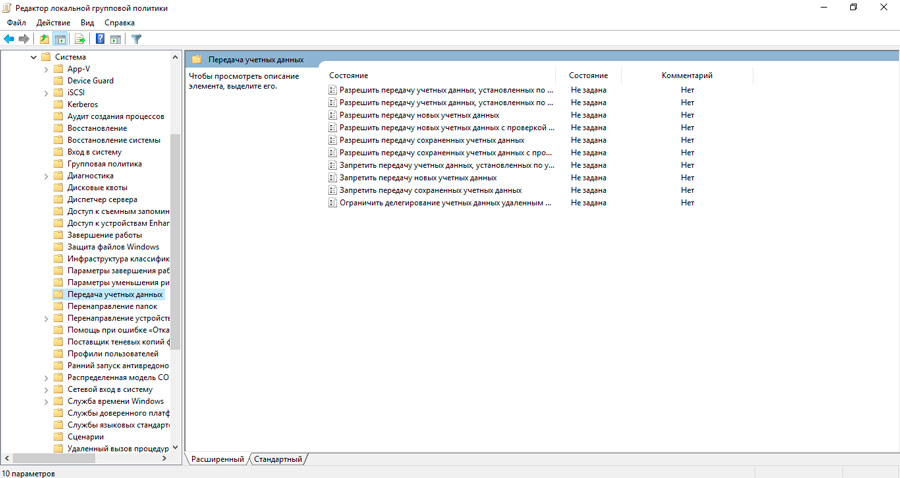

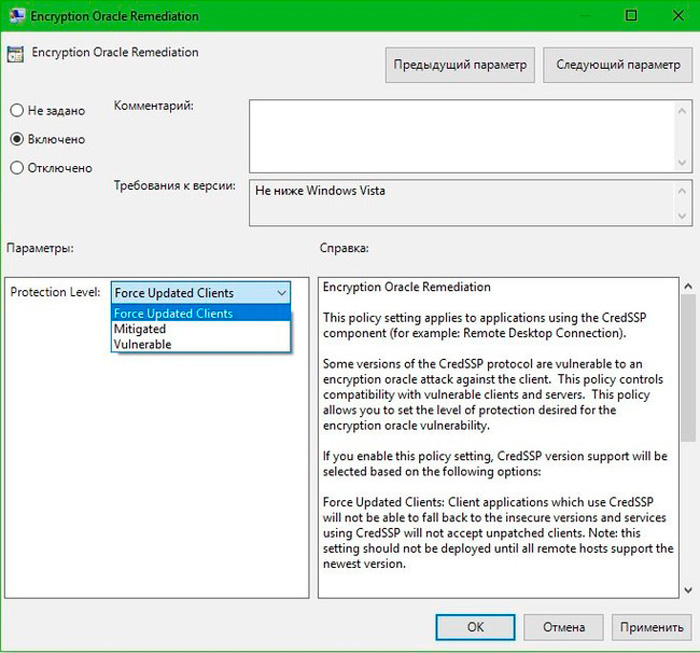

- Käynnistämme "Suorita" Gpedit -konsolissa.MSC (paikallisen GPO: n rakennettu -toimittaja);

- Siirrymme tietokonekonfiguraatio -välilehteen, valitsemme järjestelmänvalvojat malli -kohteen ja siirry sitten järjestelmä -välilehteen - sitten käyttöoikeustietojen valtuuskuntaan. Venäläisissä Windowsissa koko polku näyttää seuraavalta: ”Tietokoneen kokoonpano”/-välilehti “Hallinnolliset mallit”/-valikkojärjestelmän valikkoluokat -välilehdet

- Poliitikkojen luettelossa etsimme salausorhaclen korjauslinjaa, napsauta sitä ja kytke poliitikon valitsin käyttöön käytössä/“mukaan lukien” -asennossa valitsemalla haavoittuva rivi (jätä haavoittuvuus) näkyvästä luettelosta);

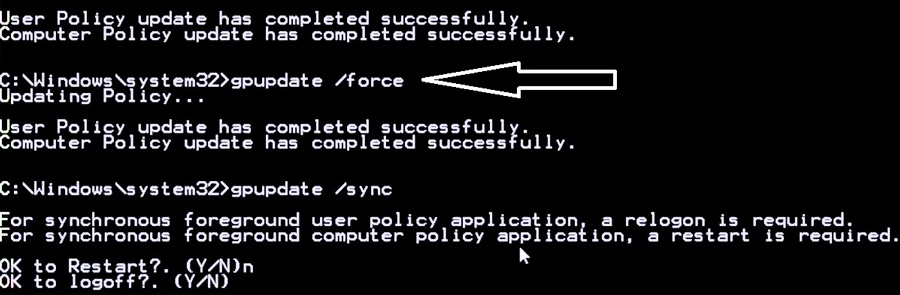

- Käynnistämme konsolin kautta "toteuttaa" GPUpdate /Force -komento (pakotettu päivittämään poliitikko), suorittamalla menettely paikallisen ryhmäpolitiikan muokkaamisen irtisanomisen katkaisemiseksi;

- Yritä muodostaa yhteys etäkoneeseen.

Salausorakkeiden lopetuskäytännön sammuttaminen antaa tietokoneellesi yhteyden jopa epävakaisiin etätietokoneisiin ja palvelimiin ilman tuoreita tietoturvapäivityksiä.

HUOMIO. Muista. On parempi ilmoittaa etäkoneen järjestelmänvalvojalle salausprotokollien epäjohdonmukaisuuden ongelmasta asianmukaisten päivitysten asentamiseksi.Mieti, miten EOR -politiikka toimii. Sillä on kolme suojaa CredSSP -protokollan haavoittuvuuksilta laastarien puuttuessa:

- Force päivitetyt klentit - Suojaustaso, täydellinen kiellon yhteyden muodostamiseksi etäkoneesta asiakastietokoneiden kytkemiseksi ilman asennettuja päivityksiä. Pääsääntöisesti tämä käytäntö aktivoidaan koko verkkoinfrastruktuurin täydellisen päivityksen jälkeen, ts. Kun asennetaan tuoreita päivityksiä kaikkiin verkkoon liittyviin verkkoasemiin, mukaan lukien palvelimet, joihin etäyhteys suoritetaan.

- Lieventynyt - tämä suojauslohkot kaikki yritykset muodostaa yhteyden palvelimiin, joille CredSSP -protokolla ei ole asianmukainen. Samanaikaisesti kaikkiin muihin CredSSP -palveluihin ei vaikuta.

- Haavoittuva - vähimmäistaso on ommeltu, mikä poistaa RDP -koneen etäkäytön kiellon, jos CredssSSP: n haavoittuva versio.

Huomaa, että joissakin asiakasautoissa (esimerkiksi Windowsin kotiversio), kokouksen paikallisen poliitikon toimittaja ei ole mukana. Tässä tapauksessa muutosten tekeminen, joiden avulla voit osallistua etäkoneisiin ilman pitkittyneitä päivityksiä palvelimen puolella, tehdään manuaalisesti muokkaamalla rekisteriä.

Esitä tämä linja konsolille linja:

Reg Add HKML \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredsSP \ Parametrit /V SAPLECRYPRAPTORACLE /T Reg_DWord /D 2

Tätä menettelyä voidaan soveltaa kaikkiin työasemiin käyttämällä verkkotunnusta GPO: ta (konsolin käynnistys - GPMC.MSC) tai voit käyttää PowerShell-komentosarjaa (saadaksesi luettelon tähän verkkotunnukseen kuuluvista työasemista, voit käyttää Get-Dcomputer-komentoa, joka on osa RSAT-OP-Powershell) seuraavan sisällön seurauksena:

Tuontimoduuli Accinedirectory

$ Pss = (get -dcomputer -filter *).Dnshostname

Foreach ($ Computer in $ PCS)

Invoke -command -computername $ Computer -scriptBlock

Reg Add HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredsSP \ Parametrit /V sallia

Mutta tarpeettoman riskin välttämiseksi, se on välttämätöntä heti yhteyden jälkeen etäkoneeseen, jos on asianmukaisia oikeuksia asettaa nykyiset päivitykset Windows Update -palvelun avulla (se tulisi kytkeä päälle). Tämä toimenpide voidaan suorittaa manuaalisesti lataamalla tuoreita kumulatiivisia päivityksiä ja suorittamalla niiden asennuksen aikaisemmin määritetyn algoritmin mukaisesti.

Jos haluat korjata CredSSP: n salausvirheen XP/Server 2003 Windows -sovelluksessa, joita ei tällä hetkellä ole tuettu, mutta tietyistä käytöstäsi johtuen kaikkien näiden koneiden on puhkattava upotettu Possroody 2009.

TÄRKEÄ. Kun olet onnistunut ottamaan yhteyttä palvelimeen, asentamalla siihen kumulatiiviset korjaukset ja käynnistämällä palvelimen uudelleen, varmista, että suoritat asiakkaan käytännön käänteiset muunnokset, asettamalla arvon ForceUpdatedclents -käytännössä oletusarviossa tai korvaamalla sallitustenCryptionSoracle -avaimen arvon arvosta From From From 2 lähteelle 0. Siten suojaat tietokonetta jälleen URDP -yhteyden luontaisilta haavoittuvuilta, mikä tekee CredSSP: n salauskorjauksesta.Emme maininneet toista skenaariota virheellisestä viestistä "salaus oraakkeli korjaus" - kun kaikki on järjestyksessä etäpalvelimen kanssa, ja asiakastietokone osoittautuu yhteensopimattomaksi. Se syntyy, jos käytäntö aktivoituu etäkoneella, joka estää yrittämisen luoda yhteyden tarttuneisiin asiakastietokoneisiin.

Tässä tapauksessa ei ole välttämätöntä poistaa tietoturvapäivityksiä asiakkaasta. Jos sinulla on epäonnistunut yritys ottaa yhteyttä palvelimeen, sinun tulee tarkistaa, milloin viimeksi asennettiin kumulatiivisia tietoturvapäivityksiä asiakaskoneelle. Voit suorittaa tarkistuksen PSWINDOWSUPDATE -moduulin käytön kautta sekä suorittamalla komento konsolissa:

GWMI Win32_QuickFixEngineering | Lajittele asennettu -deskille

Jos päivämäärä on melko vanha (valinnainen maaliskuuhun 2018 saakka), asenna uusin kumulatiivinen päivitys Windows -versiollesi.

- « Tapoja sammuttaa automaattinen lastaus Windowsille

- Mitä tehdä, jos Windows 10 roikkuu moduulien asennustyöntekijän prosessin takia »