DDoS hyökkää sinua vastaan, mikä on vaarallista, miten taistella

- 2696

- 215

- Julius Kihn

"Hakkerit ovat vakavia ihmisiä ja metsästävät suurella tavalla, ja" pienet kalat ", kuten sivusto, joka koskee hamstereita tai vaatimatonta kiinalaisen shmot -verkkokauppaa, on kiinnostamaton. DDoS -hyökkäykset? Ei, et ole kuullut. Kyllä, ja mitä huolehtia, koska sivustoni on hyvin maaalenik ”, jotkut pienten Internet -projektien omistajat väittävät jotain sellaista.

No, uni, Bagdadin asukkaat. Kaikki on rauhallista, jos et ota huomioon, että minkä tahansa verkkoresurssin uhkaa hakkerihyökkäys - ei vain sivusto tai verkkosovellus, vaan myös ... tavallinen kotitietokone, älypuhelin, televisio Internet -yhteys, jne. D. Joten, mikä on DDoS -hyökkäys ja kuinka se voi vahingoittaa sinua henkilökohtaisesti.

Sisältö

- Käsitteiden mukaan

- Kuka, kuka ja miksi

- DDoS -hyökkäystyypit ja kesto

- Kuinka määrittää, että palvelimesi tai sivustoasi on hyökätty

- Kuinka estää ja pysäyttää hyökkäys, jos se on jo alkanut

Käsitteiden mukaan

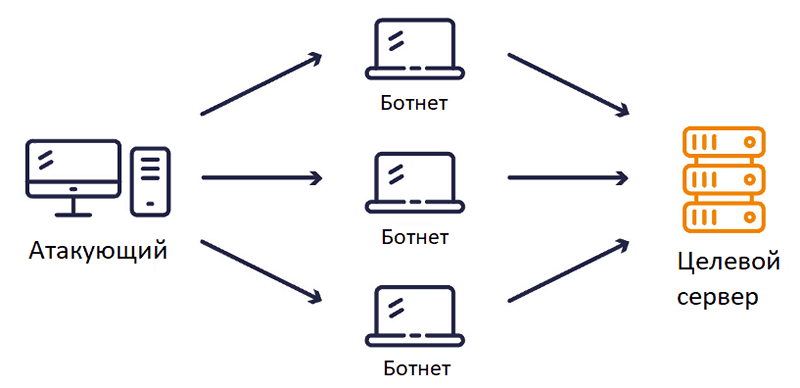

Konsepti DDoS tai DIsku DEntiaali Nf SErvice tarkoittaa "hajautettua kieltäytymistä ylläpitämästä" - hyökkäyshyökkäys verkkoresurssiin, jotta se voi tuoda sen valtiolle, kun se ei voi käsitellä tulevia pyyntöjä. Eikä jotenkin, mutta täyttämällä se valtavalla määrällä tällaisia pyyntöjä.

Tietysti minkä tahansa palvelimen tyhjentämiseksi pyynnöt yhdeltä tietokoneelta eivät selvästikään riitä. Siksi hakkerit käyttävät zombie -verkkoja (botnets), jotka koostuvat verkkolaitteista (PC, älypuhelimet, tablet -laitteet, älytelevisio, älykkäät kodinkoneet), jotka ovat saaneet troijalaisen ohjelman, joka tarjoaa hyökkääjälle kaukosäätimen toiminnot kauko -ohjauksen toiminnot.

Troijalainen ei välttämättä anna läsnäoloaan tartunnan saaneessa autossa, ennen kuin hän saa joukkueen hakkerilta. Ja sitten DDOS-ATAK aloittaa-monet laitteet samanaikaisesti uhrin palvelimen puoleen ja poista se siten käytöstä.

Hajautettu kunnossapidon kieltäminen (DDOS Atak) suoritetaan tietokonelaitteiden kautta, joiden sijoittaminen ylittää yhden paikallisen verkon rajat. Se eroaa DOS -hyökkäyksistä (palvelun kieltäminen), missä vain yksi tietokone tai yksi paikallinen verkko osallistuu.

Suurissa zombeissa on miljoonia tartunnan saaneita laitteita. Viimeksi mainitun omistajat eivät usein epäile, että heidän tekniikkansa elää salaa elämää ja vahingoittaa jotakuta. Ja jopa oppinut, joku ajattelee sitä näin: "Kun se ei häiritse minua, anna kaverien käyttää sitä". Tämä on kuitenkin erittäin vaarallista huolimattomuutta, koska DDOS-Trojanilla on usein myös muita ”hyödyllisiä” (ei tietysti sinulle) toimintoja: etäkäyttö tartunnan saaneiden laitteiden järjestelmään, luottamuksellisten tietojen kerääminen (kirjautumiset, salasanat, pankkikysymykset) , SPAM -uutiskirje elektronisten laatikoiden omistajalta, kaivoskalavaluuttoja ja t. D.

Mutta vaikka sinulla olisi "puhdas" troijalainen, joka kykenee vain hyökkäyksiin, häneltä tulee myös paljon haittaa. Loppujen lopuksi hän käyttää laitteidesi laitteistoresursseja ja tukkeutuu verkkokanavan, joka vähentää Internet -yhteyden suorituskykyä ja nopeutta useita kertoja.

Kuka, kuka ja miksi

DDoS -ATAK on tietylle verkkoresurssille suunnattu vaikutus, joka saavuttaa melko selkeät tavoitteet - halvaantu työ, aiheuttaa aineellisia haittoja, hylkää omistajan asiakkaiden ja kumppaneiden silmissä. Usein tällaiset hyökkäykset ovat osa kompleksia tietoverkkorikollisuuden ketjua, jonka perimmäinen tavoite on palvelimen hakkerointi lisävarkauksilla tai datan tuhoamisella.

Tehokkaita ja pitkiä - korkeatasoisia DDoS -hyökkäyksiä - ilo ei halpaa. Niitä esiintyy harvoin, mutta melussa ja valaistuksella lehdistössä, ja ne suorittavat hyvin varustetut verkkorikolliset ja ammatit ja hakkeriyhteisöt. Tällaisten hyökkäysten tavoitteet ovat yleensä suuria varakkaita yrityksiä, ja aloittelijat ovat joko viimeksi mainitun kilpailijoita ja vihollisia tai hyökkääjät itse epäkeskeisen vaikutuksen vuoksi vaikutusvallan lopettamiseksi. Usein tätä työkalua käytetään poliittisten toimien välineenä esimerkiksi kiinnostamaan huomiota tai painostamaan vaikutusvaltaisia henkilöitä.

Keskikokoiset ja matalan voiman DDoS -hyökkäykset ovat paljon yleisempi ilmiö. Kaikista Internetistä saatavilla olevista resursseista - sivustosta, yrityspalvelimesta ja jopa jonkun henkilökohtaisesta tietokoneesta voi tulla heidän uhrinsa. Kilpailijoista ja kiristyjistä tulee myös asiakkaita ja esiintyjiä tällaisten osakkeiden kanssa, mutta kyllästyneiden koululaisten joukossa voi olla uteliaita kokeilijoita.

"Äiti -hakkereiden" otteiden ongelmat ovat kuitenkin vähintään ammattilaisia: jos he onnistuvat saavuttamaan tavoitteen, uhri väistämättä aiheutuu menetyksiä ja kuluttaa energiaa seurausten poistamiseen. Mutta vaarallisin asia on, että heidän edistyneimmät "kollegansa" voivat hyödyntää viivästysten työtä ja yrittää esimerkiksi tunkeutua hyökkäykseen hyökkäykseen.

"Korvaa" pienen keskisuuren yrityksen sivusto tai palvelin on melko edullinen raha. Hyökkääjällä ei tarvitse edes olla omaa bottiverkkoaan - DDoS -hyökkäysten suorittamisen palveluita tarjotaan nykyään melkein laillisesti. Eikä jossain Darknetissä, vaan tilaajan tilauksen avoimen maailman verkossa. No, etenkin utelias mielet voivat yksinkertaisesti ladata ohjelman ohjeiden avulla ja tehdä kaiken "niin kuin sen pitäisi" omilla käsilläsi. Heidän ilonsa mukaan DDO: n ohjelmisto löytyy myös julkisesta alueesta.

Ammatilliset suuret -askeleet hyökkäykset tehdään komentokeskuksista, jotka sijaitsevat maailman eri maissa. Keskustat eivät useinkaan ole yhteydessä hallittujen zombieverkkojen maantieteeseen eikä itse verkkorikollisten sijaintiin. Ja tämä aiheuttaa tiettyjä vaikeuksia tällaisen toiminnan neutraloinnissa.

Päinvastoin, vastuu "amatööri" -hyökkäyksistä on useammin niille, joilla on tai aiemmin ollut suora suhde uhriin. Heillä ei yleensä ole resursseja, jotka voivat tarjota heille asianmukaisen suojatason ja kohtaavat helposti. Joten jos yrityksesi yrittää vahingoittaa DDO: ta, älä unohda ottaa yhteyttä lainvalvontaviranomaisiin.

DDoS -hyökkäystyypit ja kesto

DDO: n johtamismenetelmiä on melko vähän, joten useimpia hyökkäyksiä ei voida katsoa yhdelle erityiselle vaihtoehdolle. Yleensä heillä on monimutkainen, yhdistetty merkki. Mutta useammin löytyy seuraavia hyökkäyksiä:

- Tilavuus- (tilavuus) - liittyy verkon läpimenon ylivuotoon ja uupumiseen.

- Sovellustaso - Liittyy palvelinresurssien tai tiettyyn palvelinsovellukseen, joka luodaan intensiivisellä laskentakuormituksella tai puutteellisilla pyynnöillä.

- Protokollatasot - liittyy verkkoprotokollien haavoittuvuuden toimintaan ja pyrkivät verkon ja välisolmujen laskentaominaisuuksien uupumiseen (palomuurit).

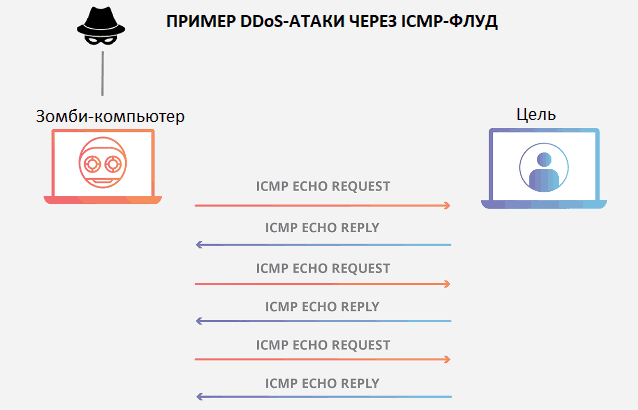

Volumetrisen tyypin tuotot suoritetaan lähettämällä valtava määrä UDP-paketteja tai ICMP: tä (UDP ja ICMP-Flood) palvelimen satunnaisiin portteihin. Saatuaan yhden tai toisen, hyökkäysjärjestelmä palauttaa vastaukset lähettäjille, mikä vain parantaa verkkokanavan tukkeutumista.

Liitteen tason hyökkäykset (yleisimmät) lähetetään palvelinohjelmiin, joissa on liiallinen määrä paketteja HTTP/ HTTPS/ SNMP, jotka on käsiteltävä, tai puutteelliset pyynnöt HTTP (HTTP -tulva), niin että palvelin seisoo heidän ennakoidensa heidän ennakoimansa puuttuvat osat.

Protokollatason hyökkäykset suoritetaan epätäydellisen SYN (SYN-FLOOD) -pyyntöjen "pommituksella". yhteydet. Toinen tämän tyyppiset hyökkäykset on lähettää pirstoutuneita tai liian suuria ICMP-paketteja palvelinresurssien ottamiseksi vakiolomakkeeseen.

Didos Atakilla käytetään myös muun tyyppisiä tulvia, esimerkiksi MAC -tulvia, jotka on suunniteltu poistamaan verkkokytkimet käytöstä, DNS -palvelimien neutraloimiseksi DNS -tulva jne.D.

Riippumatta hyökkäysmenetelmästä, yksi perustuu aina yhteen asiaan - hyökkäyksen resurssien uupumus on.

Hyökkääjän kyky ja halu rajoittaa uhriin vaikutuksen kestoa. Yli puolet DDoS -hyökkäyksistä kestää vähemmän kuin päivä. Noin kolmasosa - alle tunnin. Jäljellä olevat kestävät kahdesta päivästä useisiin viikkoihin ja pienin osa on yli kuukausi.

Kuinka määrittää, että palvelimesi tai sivustoasi on hyökätty

Vaikutuksen alusta hetkeen, jolloin hyökkäysresurssi lakkaa vastaamasta pyyntöihin, useimmiten (mutta ei aina) kulkee useita tunteja. Jos sinulla on aikaa ryhtyä suojatoimenpiteisiin, vakavia seurauksia voidaan välttää. Mutta tätä varten sinun on tiedettävä, mitkä hyökkäyksen implisiittiset merkit ovat.

Joten mitä Didos Atak ilmenee:

- Hyökkäävän solmun saapuva ja joskus lähtevä verkkoliikenne kasvaa merkittävästi ja pyrkii edelleen kasvuun. Tiettyjen porttien liikenteen määrä kasvaa huomattavasti.

- Kasvava kuorma prosessorille ja RAM -muistiin kasvaa.

- Palvelinsovellusten toiminnassa syntyy erilaisia virheitä - yksittäisten toimintojen "lähtöä" aloittamisen täydelliseen mahdottomuuteen.

- Suurin osa asiakkaista käsittelee esimerkiksi sovelluksen tai sivuston samoja toimintoja, avaa tietyn sivun.

- Sivut ladataan hitaasti hyökkäävälle sivustolle, yksittäisiä toimintoja ei suoriteta, virheitä syntyy. Joskus hyökkäyksen merkkejä, sivusto estää isännöintitoimittajan suojautuakseen viattomille naapureille altistumiselta.

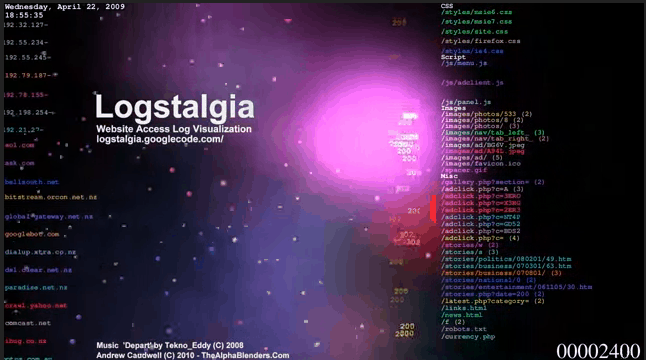

- Hyökkäyspalvelimen ja verkkolaitteiden lokissa suuri joukko asiakaspyyntöjä ei maantieteellisesti poistettu toisistaan (tartunnan saaneiden tietokoneiden zombie -verkot).

- Asiakkaat, joilla ei ole näitä merkkejä, on osoitettu massiivisesti sivustolle, jolla on perinteisesti yleisö, kielen tai sijainnin yhdistäminen (kaupunkiportaali). Esimerkiksi muista kaupungeista ja maista.

Nämä oireet kahden viimeisen lisäksi ei löydy vain hakkereiden hyökkäyksistä, vaan myös muiden verkkovarojen ongelmien kanssa. Ainoa merkki on syy vahvistaa huomiota. Mutta jos on kaksi tai enemmän, on aika ryhtyä suojatoimenpiteisiin.

Kuinka estää ja pysäyttää hyökkäys, jos se on jo alkanut

Monet sivuston omistajat ovat vakuuttuneita siitä, että yksi hyökkäys, jos se on jo käytössä, on helpompaa ja halvempaa odottaa, koska useimmiten ne ovat lyhytaikaisia. Yleensä tämä on niin, mutta jos se on onnistunut joutumaan korkean tason vaikutuksen alaisena, joka kestää useita päiviä, taistelu ei ole helppoa ja kallista:

- Jos sivusto julkaistaan virtuaalipalvelimelle, siirrä se allokoidulle. Ehkä hyökkäys ei ole suunnattu sinulle, vaan yhdelle naapurisivustolle.

- Yhdistä palvelut arsenaalissa, joista DDo: lta on erityisiä laitteistosuojauskomplekseja, koska vain ohjelmistomenetelmät tällaisissa tapauksissa ovat tehottomia.

Keskikokoiset ja pienitehoiset vaikutukset (tulvat) voidaan yrittää pohtia itseään seuraamalla ja estämällä pyyntölähteet. Tämä ei kuitenkaan vie paljon vähemmän aikaa kuin hyökkäys kestää.

On paljon oikeampaa kiinnittää vähän huomiota verkkoresurssien perustamiseen ennen hyökkäystä.

Tässä on likimääräinen luettelo siitä, mitä ensin tulisi tehdä:

- Asenna sivuston suojaan robotilta, missä se on mahdollista.

- Analysoi lokit, määritä epäluotettavia osoitteita ja verkkotunnuksia ja estä pääsy resurssiisi ikuisesti.

- Kielletä ICMP -pyyntöjen käsittely. Jos kielto on mahdoton - raja.

- Käytä suodattimia ja verkkoliikenteen analysaattoreita ennen kuin se tulee palvelimeen.

- Kieltäydy käyttämästä potentiaalisesti haavoittuvia ohjelmistoja palvelimella, ja mikä on perustettu, tuki nykyisessä tilassa. Yhdistä järjestelmän ja ohjelmien tilan seurantavälineet.

- Asenna kiintiöt laitteistoresurssien käyttöön.

- Lisää verkon läpimenoa ja korosta erillinen kanava hallinnolliseen pääsyyn.

- Lisää rajaa HTTP -yhdisteiden enimmäismäärällä.

- Vähennä samanaikaisen puoliksi avoimien TCP -yhteyksien enimmäismäärää yhdellä asiakkaalla ja heidän pidätysaika.

- Palvelujen eristäminen, jotka on tarkoitettu hallintoon tarkoitettuun pääsyyn.

- Käytä valmiita DDoS Protection Solutions.

Ja jos mahdollista, jaa tärkeimmät verkkoresurssit eri palvelimien mukaan, jotka eivät liity toisiinsa. Niin että toiset ovat edelleen saatavilla.

Ehkä nämä toimenpiteet eivät tarjoa sinulle sataprosenttisesti suojaa uhilta, mutta vähentävät ehdottomasti heidän todennäköisyyttään kymmenen kertaa.

Onnea ja turvallisuus!